C’est pour supposément profiter de débits de téléchargements meilleurs que chez Apple que des développeurs ont téléchargé sur un forum tiers une version contaminée de Xcode, ce qui a contribué à produire des applications infectées par le malware XcodeGhost.

Dimanche, Christine Monaghan, une porte-parole d’Apple, a confirmé avoir détecté le malware XcodeGhost dans des applications proposées par l’App Store. Elle a expliqué que : « Le code a été publié par une source non digne de confiance. Pour protéger nos clients, nous avons supprimé de l’App Store les applications que nous avons détectées comme étant créées par des versions modifiées de Xcode ».

En fait, pour comprendre comment un certain nombre d’applications de l’App Store a pu être infecté par le malware XcodeGhost , il faut remonter à quelques semaines en arrière.

C’est l’entreprise de sécurité informatique Paloalto Networks qui a révélé cette affaire de malware.

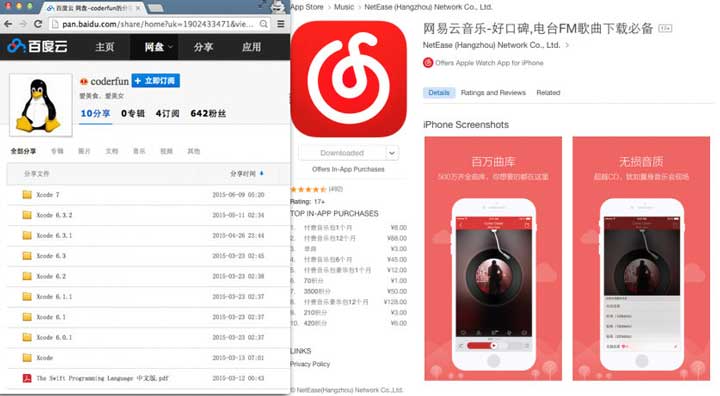

En fait, les personnes malintentionnées ne sont pas les développeurs qui ont créé les applications infectées. Eux, ce sont simplement des pas très malins qui ont téléchargé sur un forum tiers une version contaminée de Xcode, soi-disant pour profiter de débits de téléchargements meilleurs que chez Apple.

C’est justement cette version modifiée de Xcode qui contaminait les applications créées avec !

Les applications contaminées par XcodeGhost sont principalement localisées en Chine. Il s’agit par exemple des applis populaires WeChat et CamCard.

Une fois que l’application infectée par XcodeGhost est installée sur un terminal, le malware est capable de récupérer des informations telles que l’heure, l’application source et son identifiant, le type d’appareil iOS, le nom de l’appareil, la langue et le pays, l’UDID et le réseau connecté, et d’envoyer tout cela de manière chiffrée à un serveur.

Il s’avère aussi que le malware est capable d’ouvrir une fenêtre pop-up d’apparence légitime et d’inviter l’utilisateur à saisir le mot de passe de son compte Apple ou de lancer certaines pages web. Pour l’heure, les chercheurs n’ont pas encore cerné les circonstances d’apparition de ces deux éléments.

Il est surtout bon de signaler que certaines applications infectées étaient sur l’App Store depuis six mois, ce qui signifie que XcodeGhost a bel et bien réussi à passer entre les mailles du filtrage mis en place par Apple. Sa réaction, certes énergique, est donc plutôt tardive.