La compétition Pwn2Own a permis de découvrir 21 failles de sécurité, mais aussi de récompenser leur découvreur de 557 500 dollars de récompense.

La conférence sur la sécurité CanSecWest organise chaque année la compétition Pwn2Own, un concours de deux jours qui vise à identifier des failles informatiques. Histoire de motiver les experts en sécurité et les hackers qui y participent, ce sont quelque 557 500 dollars de récompense qui ont été attribués aux plus perspicaces.

C’est ainsi que ces personnes ont utilisé tout leur savoir pour tromper des logiciels, accéder à la mémoire, contourner les sécurités, fait déborder des tampons ou utiliser des vulnérabilités dans le but de prendre le contrôle du programme, idéalement de la machine, ce qui est synonyme d’un prix.

Compétition oblige, avec la pression du public et des prix, le principe est que chaque catégorie dure 30 minutes, le premier qui démontre une faille de sécurité touche la prime pour la catégorie, avec un bonus de 25 000 dollars s’il arrive exécuter son code à distance. Le second, peu importe la qualité de son code, touche la moitié.

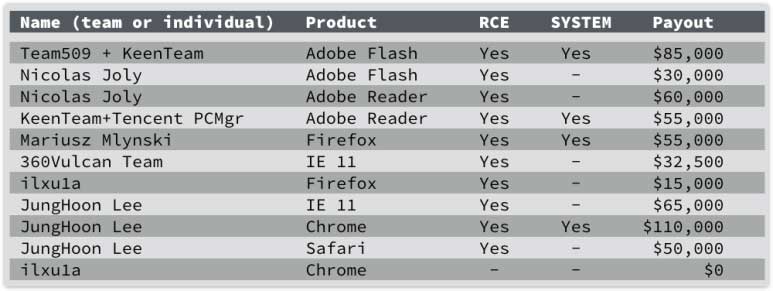

À ce petit jeu, le grand gagnant est Junghoon Lee vu qu’il a remporté à lui tout seul 225 000 dollars.

Ce genre de compétition est bien évidemment profitable pour les éditeurs vu qu’elle permet de découvrir des failles à moindre coût. C’est ainsi que 5 vulnérabilités de sécurité ont été trouvées dans Windows 8.1, 4 dans Internet Explorer 11, 3 dans Firefox, 3 dans Adobe Reader, 23 dans Adobe Flash, 2 dans Safari et 1 dans Chrome.

Mais ce genre de compétition pose aussi la question de son aspect éthique : est-il raisonnable de vouloir chercher à tout pris une faille, juste pour le plaisir de l’argent ? La réponse est certainement oui, car cela permet de sécuriser les logiciels, ce qui est finalement profitable pour tout le monde : les utilisateurs, les éditeurs et les compétiteurs.

Après, il faut souligner que HP a tenté de dédramatiser les 21 failles découvertes en ajoutant une certaine dose d’humour dans son résumé. Il est par exemple dit que Junghoon Lee a été rémunéré environ 916 dollars par seconde pour la découverte de sa faille dans Chrome.

Comparativement, Mariusz Mlynski n’a gagné que 55 000 dollars pour sa faille dans Firefox, mais a gagné plus de 100 000 dollars par seconde vu qu’il les a gagnés en seulement 0,542 seconde.

Ramenées à des semaines de travail de 40 heures, ces sommes deviennent vite astronomiques, ce qui démontre toute leur aberration.

Au final, il est important de garder à l’idée que ce genre de compétition vise à corriger les vulnérabilités découvertes dans le but de rendre les logiciels plus fiables et plus sûrs. [VIDÉO]

Firefox et Google, on patch dès qu’on sait, alors que Microsoft, on patch quand on a un trou dans le planning ?